Paga i tuoi debiti. Storie di malware del giovedì

Oggi, prima del caffé mi arriva una email. Oggetto: Il pagamento del debito no42456.

Buongiorno,

Si prega di stampare il documento, segno su di esso. E inviare di nuovo a

noi. Questo e importante!

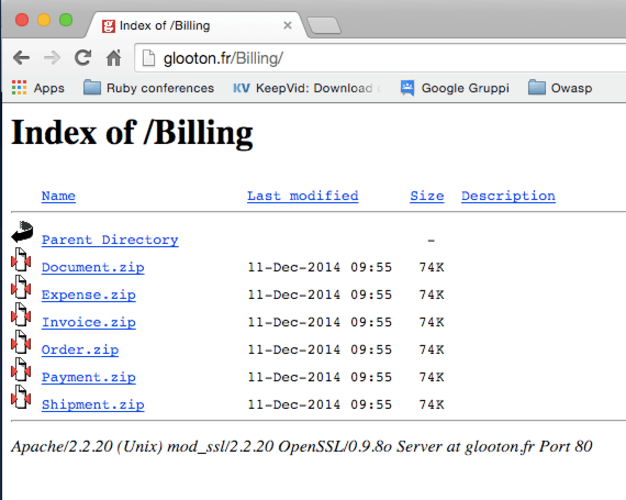

http://glooton.fr/Billing/Payment.zip?_Generate_to_client_id_thesp0nge@gmail.com

!!!

In caso di mancato pagamento della nostra azienda richiedera risarcimento

per inattivita.

!!!Un altro malware per la mia collezione, che bello. Seguo il link e avast mi segnala che non può completare il download “Win32:Malware-gen”.

Disattivo l’antivirus e scarico lo zip che contiene un file, Payment.pdf______________.exe (i _ erano molti di più).

In realtà, l’url Billing ha molti file zip, stessa dimensione e stesso timestamp (11 Dicembre 2014, 9.55). Il sito è quello di una web agency, se il mio francese non è troppo arrugginito.

Tesoro, ci bucano?

Cosa è successo? Glooton è una Web Agency francese con un sito web con su wordpress e una marea di plugin. Semplice ipotizzare che uno di questi fosse vulnerabile ad una remote file inclusion e l’attaccante abbia parcheggiato sul sito web ignaro un po’ di malware da distribuire.

Si ma paga i conti

Il file exe, esaminato con Dependency Walter sembra apra una finestra, scriva qualche chiave di registro e poi usi SECUR32.DLL chiamando la AcquireCredentialsHandleA.

Sono ancora n00b nel mondo della malware analysis ma sembra più qualcosa che nasconda un keylogger, piuttosto che un #ramsonware.

Nel dubbio, meglio non cliccare sull’allegato e aggiornare subito il vostro antivirus.

UPDATE le persone della web agency sono state avvisate. Ovviamente non lanciate alcun attacco contro il loro sito e non scaricate quel file ZIP, a meno che ovviamente non vogliate collezionare altro malware :)

Enjoy it!

(Updated: )

Vuoi aiutarmi a portare avanti il progetto Codice Insicuro con una donazione? Fantastico, allora non ti basta che premere il pulsante qui sotto.

Supporta il progetto

Non perdere neanche un post,

Non perdere neanche un post,